Kuantum iletişim (quantum communication) ile ilgili Türkçe kaynak sayısı kuantum beslenme, kuantum düşünce, kuantum tedavi safsatalarının çok daha gerisinde maalesef. Dünya genelinde de kuantum bilgisayar araştırmalarına gösterilen kadar ilgi gösterilmiyor. Halbuki kuantum bilgisayarlar teorik olarak görülmemiş paralel işlem gücü sayesinde çok çok uzun şifreleri bile kırma becerisi ile tüm iletişim güvenliğini tehdit ediyorlar. Bu yüzden olayın abc’sini dilim döndüğünce Türkçe olarak anlatmak istedim.

Önce klasik iletişim nasıl işliyor kısaca ona bakalım. İletişim dediğimiz şey bir noktadan diğer noktaya veri transferi. Günümüz teknolojisinde veri dediğimiz şey adına bit dediğimiz 0 ve 1 rakamlarından oluşan uzun zincirler. Bu yüzden ben “A” yazıp bunu size göndermek için önce A harfini bitlere yani 0 ve 1 lere dönüştürmem lazım. Her harf 8li bir 0–1 kombinasyonuna dönüşüyor. A harfinin binary karşılığı 01000001. Tüm mesaj için bu dönüşümü uyguladıktan sonra veri güvenliğini önemli olduğu için bu kombinasyonu direk göndermiyoruz. Önce alıcının çözebileceği bir şifreleme metodu (DES, RSA, AES vs.) kullanarak bu kombinasyonu güvenlik anahtarı olmayanlar için olabildiğince anlamsız bir hale getiriyoruz. Uzun bir veri akışı olacağını varsayarak önce (saniyenin milyonda birlik bir zaman diliminde) güvenlik anahtarını ve sonra da veriyi karşı tarafa gönderiyoruz. İki nokta arasındaki bu transferde 3. bir şahıs (hackerlar veya istihbarat servisleri) rastgele bir zamanda araya girip veri akışını kopyalayabilir, güvenlik anahtarını çeşitli matematik teknikleriyle kırabilir veya anahtarın tamamını çalabilir ve gerçek mesajı okuyabilirler. Bizim de ruhumuz duymaz…

Kuantum iletişim fikri bu problemi kuantum fiziğinin garip ama doğal sonuçlarını kullanarak çözebilme umudu veriyor fakat veri gönderme işi daha karmaşık hale geliyor. Olayın püf noktası tekli kuantum sistemlerinin (tek foton, tek fonon, tek elektron vs.) 0 ve 1in superpozisyonu halinde bulunabilmesi ve ikili sistemlerin (örneğin iki fotonun) dolanık (entangle) hale gelebilmeleri. Superpozisyon bir parçacığın kuantum durumunun aynı anda hem 0 hem 1 olabilmesi anlamına geliyor (şurada daha açıklayıcı anlattım). Fakat kubit üzerinde bir ölçüm yapılır ise superpozisyon özelliğini kaybedip rastgele 0 veya 1 durumlarından birine çöker. Kuantum dolanıklık ise dolanık haldeki parçacıkların kuantum durumlarını tek tek ifade edemiyor olduğumuz, ancak tüm parçacıkları bir bütün olarak ifade edebildiğimiz bir durum (bakınız: kuantum dolanıklık ve kuantum ışınlama). Bu yüzden bir parçacığa yapılan bir müdahale aynı anda diğer parçacığı da etkiliyor. Yani (burası çokomelli) dolanık veya superpozisyon halindeki bir sisteme dışardan yapılan bir müdahale veya ölçüm, sistemin çökmesine yol açıyor ve biz bunu anlayabiliyoruz. Kuantum dünyasının bu garip özelliklerini kullanarak en azından teoride %100 güvenli bir iletişim hattı kurabiliriz.

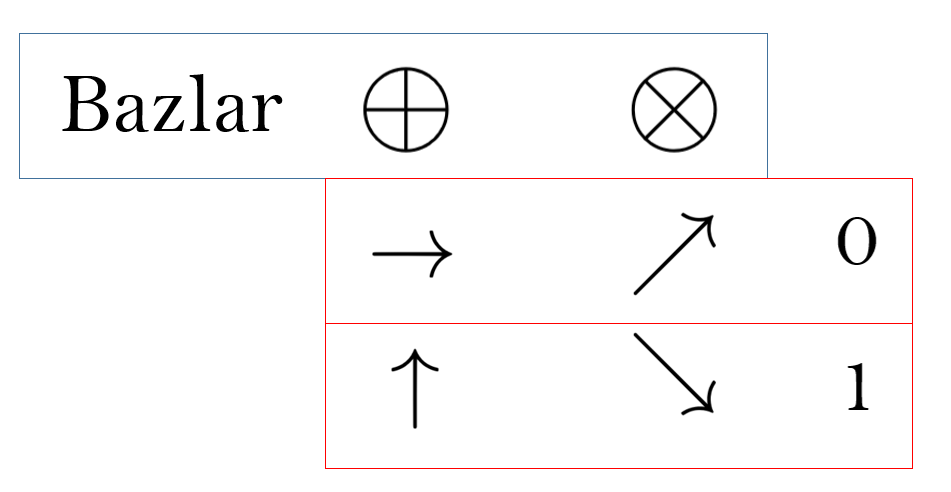

Mesela olası stratejilerden biri olan BB84 protokolü kubitlerin kopyalanamaması prensibine dayanıyor. Protokolde iki iletişim hattı var. Birinden tek foton transferi yapılırken diğeri klasik veri transferi için kullanılıyor. Tek foton transferi yapılan hat, kuantum iletişim hattı, üzerinden güvenlik anahtarı oluşturuluyor. Bunun için gönderici (Alice) olabildiğince rastgele (random) bir zincir hazırlıyor. Bu zincir güvenlik anahtarı oluşturmak için göndereceği fotonları hangi baz ve kuantum durumunda hazırlayacağına dair bir zincir. Fotonlar iki baz durumundan birinde ve her bazda iki farklı durumda (0 ve 1) olabiliyorlar.

Alıcı taraf (Bob) da aynı yöntemle aynı uzunlukta başka bir zincir hazırlıyor. Bu zincir de gelen fotonları hangi bazda ölçeceğine dair. Yani Alice 4 farklı kuantum durumunda foton hazırlayabilirken Bob 2 farklı ölçüm bazı seçebiliyor. Ölçüm yapılan baz gelen fotonun bazı ile aynı ise doğru ölçüm yapılabiliyor. Fakat gelen foton diğer bazdaki bir durumda ise %50 ihtimalle yanlış ölçüm yapılıyor. Alice fotonları gönderip Bob ölçümleri bitirdikten sonra klasik kanal üzerinden kullandıkları bazları karşılaştırıyorlar. Ortada 2 baz olduğu için istatistiksel olarak zincirlerinin %50sinde aynı bazı kullanmış olmalılar. Farklı bazları zincirden çıkarttıklarında ellerinde güvenlik anahtarını oluşturacak olan zincir kalmış oluyor.

Böylece hazırlanan/ölçülen kuantum durumlarını iletişime dahil etmeden güvenlik anahtarını elde etmiş oldular. Eğer ki hattı dinleyen 3. bir şahıs varsa yapabileceği en akıllıca şey gelen fotonları Bob gibi ölçüp, Bob’a Alice gibi foton göndermek olacaktır. Alice’in fotoları ile aynı bazda ölçüm yaptığı zaman varlığı anlaşılamayacak olsa da yanlış bazda yaptığı ölçümlerde %50 ihtimalle Bob’a yanlış kuantum durumunda foton gönderecektir. Tabi Bob’un da yanlış bazı seçmiş olma ve doğru 0 veya 1 sonucunu okumuş olma ihtimali var. Bu ihtimalleri toplayınca 3. şahıs olması durumda Alice ve Bob’un güvenlik anahtarları ancak %63.5 oranında örtüşebiliyor. 3. kişinin olmadığı durumda bu oran %75 zira Bob yanlış bazı da seçse %50 ihtimalle okuyacağı bit doğru olan bit olabilirdi. Bu istatistiksel düşüş aradaki dinleyiciyi ortaya çıkartıyor ve iletişime geçmek isteyen Alice ve Bob’un gizli mesajlarını yazmaya başlamadan önce güvenlik anahtarını oluşturmak için daha güvenli başka bir kuantum kanalı aramaya yöneltiyor.

Olayın teorisi basitçe böyle. Pratikte ise işin içine başka başka teknik zorluklar giriyor. Biz de lablarda çoğunlukla bu zorlukları aşmaya uğraştık, uğraşıyoruz. Tabii motivasyon sadece iletişimi güvenli hale getirmek değil. Bu sistemleri kurduğumuzda başka ülkelerdeki kuantum bilgisayarların birbirleri ile konuşabilmeleri, dağıtılmış kuantum ağlar ve kuantum internet mümkün hale gelebilecek. Önümüzde 10–15 yıl içerisinde ilk uygulamaları göreceğimizi umuyorum.

Not: Bu yazıyı ilk olarak Twitter zinciri olarak yazılmış, daha sonra birkaç ekleme ile düzyazı olarak Düzensiz.org ve QTurkey‘e adapte edilmiştir.

Yoruma kapalı.